Повысьте безопасность своей Windows с помощью этих групповых политик

Некоторые параметры повышения безопасности на вашем компьютере с Windows недоступны в приложении «Настройки». Вы можете найти их в редакторе групповой политики, если вы используете выпуски Windows Pro или Enterprise. Давайте посмотрим на некоторые из них.

Чтобы получить доступ к редактору групповой политики, нажмите Windows+R, чтобы открыть диалоговое окно «Выполнить». Введите gpedit.msc в текст и нажмите кнопку «ОК».

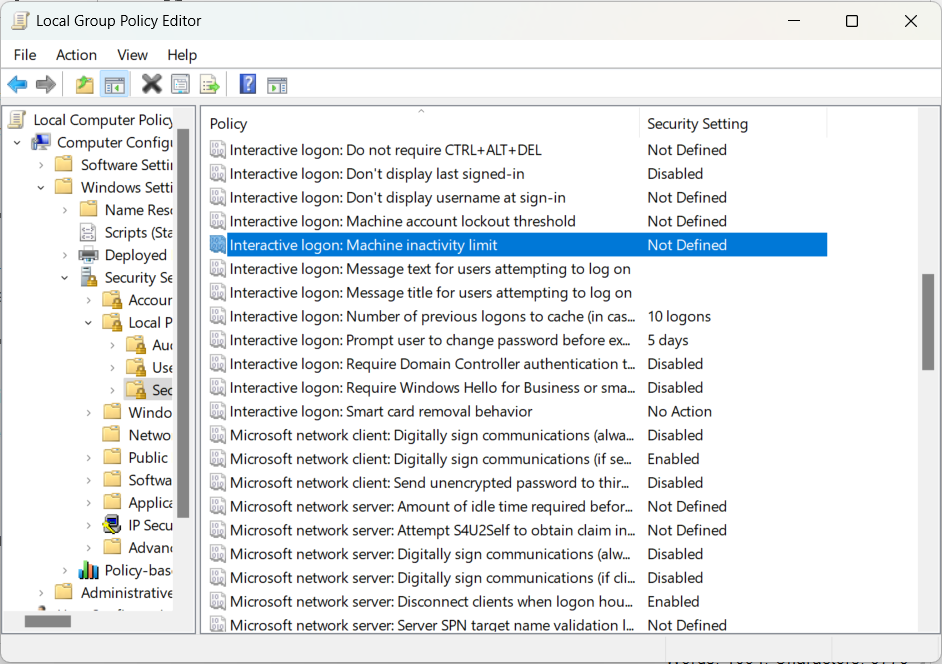

1 Время блокировки экрана

Включение политики блокировки экрана блокирует ваш компьютер после определенного периода бездействия. Использование компьютера после блокировки потребует аутентификации, защищающей ваш компьютер от несанкционированного доступа.

Программы для Windows, мобильные приложения, игры - ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале - Подписывайтесь:)

Чтобы найти политику блокировки экрана в редакторе групповой политики, выберите «Конфигурация компьютера» > «Настройки Windows» > «Настройки безопасности» > «Локальные политики» > «Параметры безопасности». Здесь отредактируйте политику «Интерактивный вход в систему: ограничение бездействия компьютера».

Вам нужно будет ввести количество секунд, которые должны пройти, прежде чем ваш компьютер автоматически заблокируется. Вы можете выбрать число от 0 до 599 940.

2 политики паролей

Политики паролей по умолчанию в Windows не такие строгие. Например, пользователи могут использовать один и тот же пароль неограниченное время, и им не нужно создавать сложные пароли. К счастью, вы можете ужесточить их, отредактировав правильные политики безопасности.

Чтобы найти политики паролей в редакторе групповой политики, выберите «Конфигурация компьютера» > «Настройки Windows» > «Параметры безопасности» > «Политики учетных записей» > «Политика паролей».

Здесь можно настроить несколько групповых политик. Вот те, которые я рекомендую изменить:

Политика паролей

Описание

Рекомендуемое значение

Принудительно использовать историю паролей

Запрещает пользователям повторять пароли.

24 пароля помнит

Максимальный срок действия пароля

Заставляет пользователей менять свой пароль через определенное количество дней.

60-90 дней

Минимальный срок действия пароля

Устанавливает количество дней, в течение которых пользователь должен подождать, прежде чем он сможет изменить свой пароль с момента его последнего изменения.

1 день

Минимальная длина пароля

Устанавливает минимальное количество символов, которое пользователь может ввести при создании пароля для своей учетной записи.

8-12 символов

Пароль должен соответствовать требованиям сложности

Чтобы пароль был действительным, он должен содержать заглавные и строчные буквы, цифры и специальные символы.

Включено

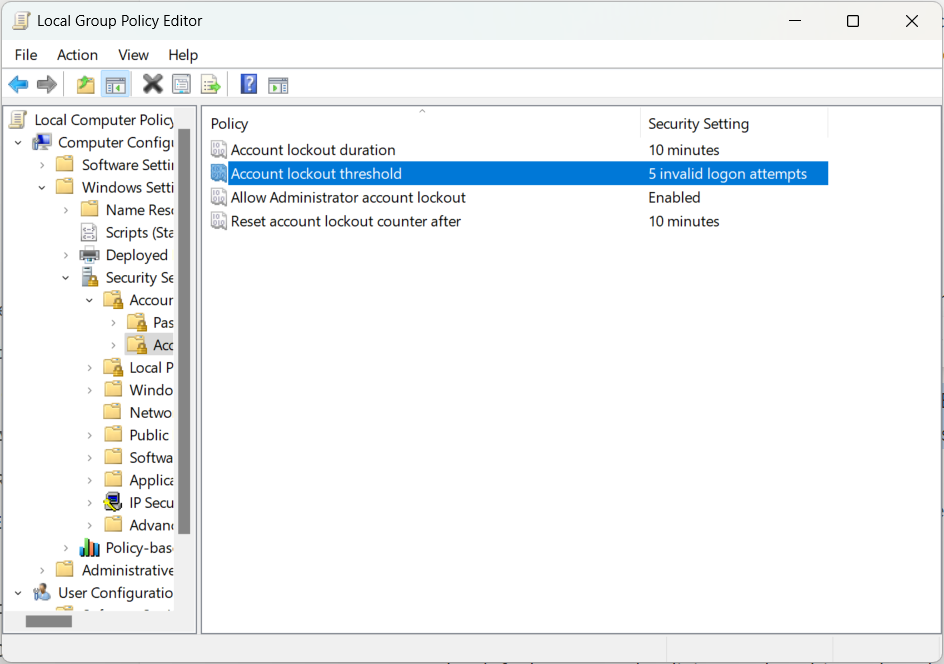

3 Порог блокировки учетной записи

Если кто-то попытается взломать профиль пользователя, он может попытаться угадать пароль. Установив политику «Порог блокировки учетной записи», вы можете гарантировать, что учетная запись будет заблокирована на несколько минут, прежде чем пользователь сможет снова попытаться войти в систему, или пока администратор не разблокирует ее.

Чтобы найти политику «Порог блокировки учетной записи» в редакторе групповой политики, выберите «Конфигурация компьютера» > «Настройки Windows» > «Настройки безопасности» > «Политики учетных записей» > «Политика блокировки учетной записи».

Я бы рекомендовал установить 3–5 попыток входа в систему, прежде чем наступит период блокировки учетной записи. Это также активирует политику «Разрешить блокировку администратора» и установит политики «Продолжительность блокировки учетной записи» и «Сброс счетчика блокировки учетной записи после» на 10 минут. Вы можете настроить их индивидуально, если хотите, если значения по умолчанию вам не подходят.

Отключение съемных носителей гарантирует, что на вашем компьютере с Windows не будет доступа к флэш-накопителям, внешним дискам и другим устройствам хранения данных. Это означает, что никто не сможет скопировать данные с вашего компьютера или заразить его вредоносным ПО через эти устройства.

Чтобы отключить съемный носитель, перейдите в «Конфигурация компьютера» > «Административные шаблоны» > «Система» > «Доступ к съемному носителю». Найдите политику «Все классы съемных носителей: запретить весь доступ» и включите ее.

Если вы хотите установить политику для конкретного профиля, а не для всего компьютера, войдите в этот профиль и включите политику там. Вы найдете его, перейдя в «Конфигурация пользователя»> «Административные шаблоны»> «Система»> «Доступ к съемному хранилищу».

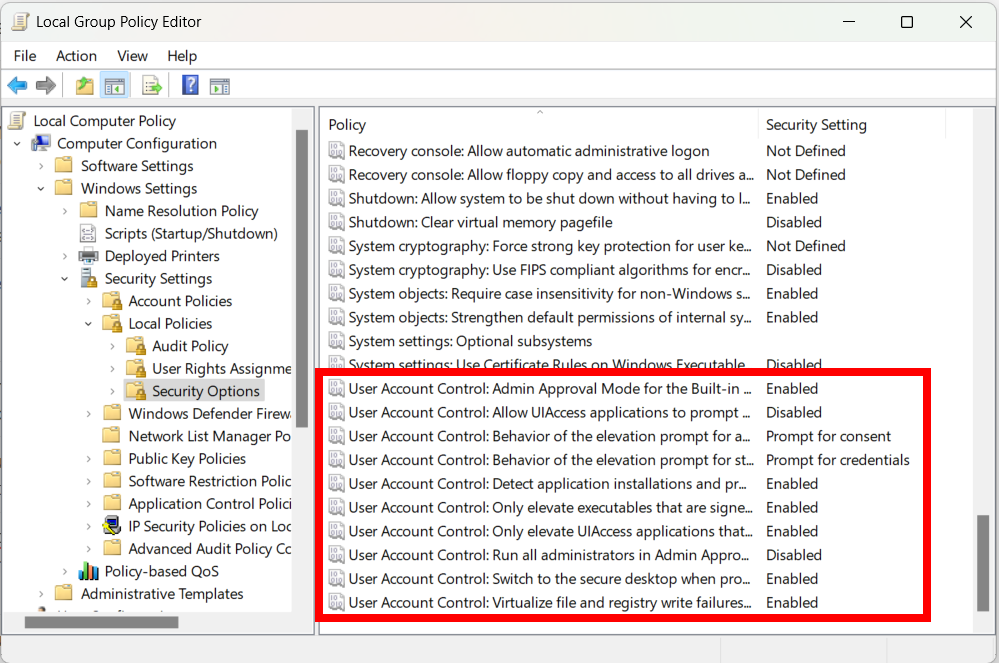

5 Контроль учетных записей пользователей (UAC)

UAC — это функция безопасности, которая не позволяет пользователям без прав администратора изменять настройки системы. Когда пользователь хочет выполнить действие, требующее разрешения администратора, он получит приглашение с просьбой получить его, прежде чем продолжить. Это гарантирует, что никто не сможет внести важные изменения без согласия администратора.

Чтобы получить доступ к политикам UAC в редакторе групповой политики, выберите «Конфигурация компьютера» > «Настройки Windows» > «Параметры безопасности» > «Локальные политики» > «Параметры безопасности». Ищите политики, которые начинаются с «Контроль учетных записей пользователей».

Вот как вам следует настроить его, чтобы сделать вашу систему более безопасной:

Групповая политика контроля учетных записей

Параметр

Режим одобрения администратора для встроенной учетной записи администратора

Включено

Поведение запроса на повышение прав для обычных пользователей

Запрос учетных данных

Поведение запроса на повышение прав для администраторов в режиме одобрения администратором

Запрос согласия

Обнаружение установок приложений и запрос на повышение прав

Включено

Elevate только подписанные и проверенные исполняемые файлы

Включено

Повышайте уровень только тех приложений UIAccess, которые установлены в безопасных местах.

Включено

Переключиться на безопасный рабочий стол при запросе повышения прав

Включено

6. Включите политику аудита учетной записи.

Windows позволяет отслеживать определенные действия в отношении учетных записей пользователей в вашей системе. Просмотр журналов позволяет выявить подозрительную активность, например неудачные попытки входа в систему, несанкционированный доступ, злоупотребление повышенными привилегиями или изменения настроек учетной записи.

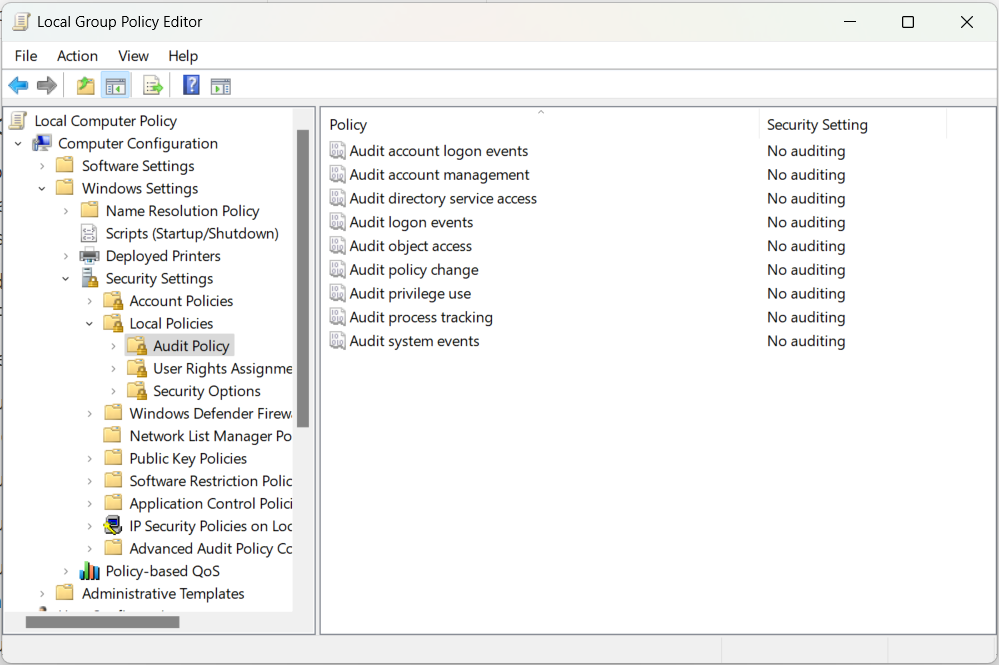

Чтобы найти эти политики в редакторе групповой политики, выберите «Конфигурация компьютера» > «Настройки Windows» > «Параметры безопасности» > «Локальные политики» > «Политика аудита».

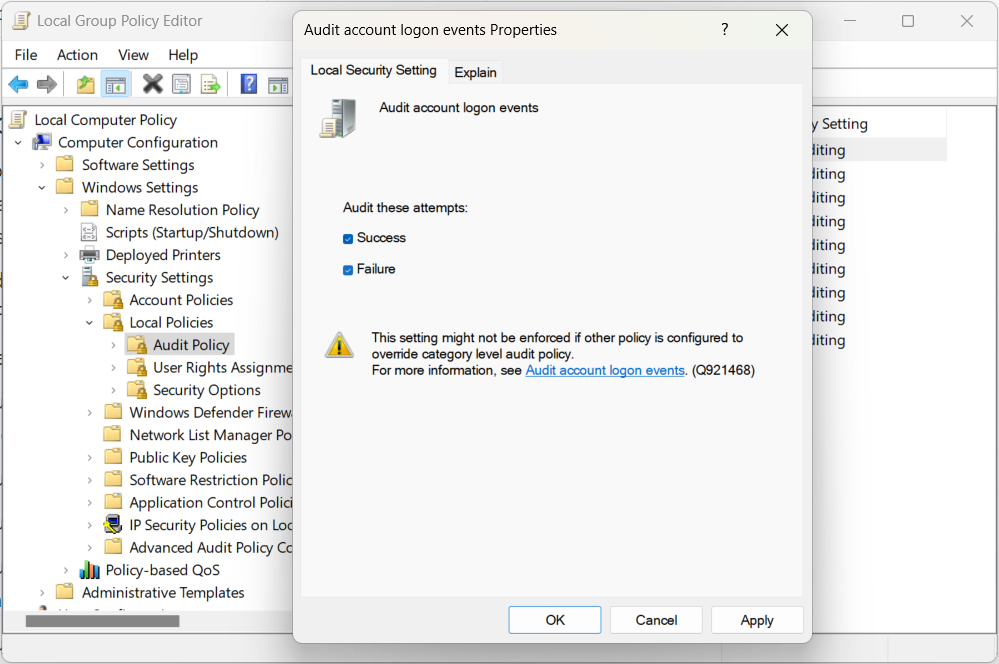

Здесь отредактируйте следующие политики, установив флажки «Успех» и «Неудача»:

- Аудит событий входа в учетную запись: отслеживайте учетные записи, когда кто-то пытается войти в определенную учетную запись.

- Аудит управления учетными записями: отслеживайте, когда кто-то создает, удаляет или изменяет учетную запись пользователя.

- Аудит событий входа в систему: отслеживайте попытки входа и выхода из системы на компьютере.

- Аудит доступа к объектам: регистрируйте случаи, когда пользователь обращается к определенным файлам, папкам и записям реестра.

- Изменение политики аудита: отслеживайте изменения, внесенные в групповую политику и политику безопасности.

- Аудит использования привилегий: отслеживайте случаи, когда пользователь злоупотребляет административными привилегиями.

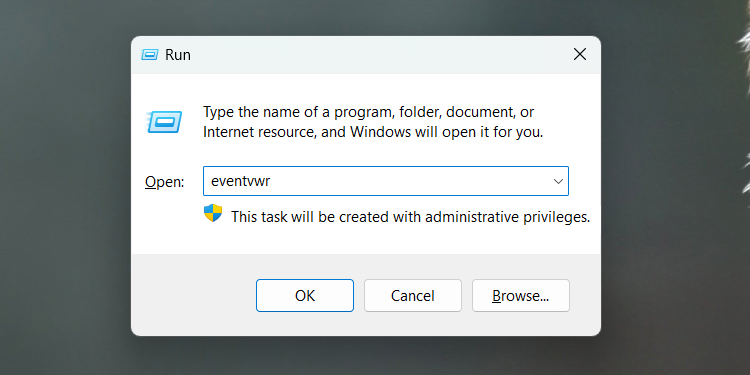

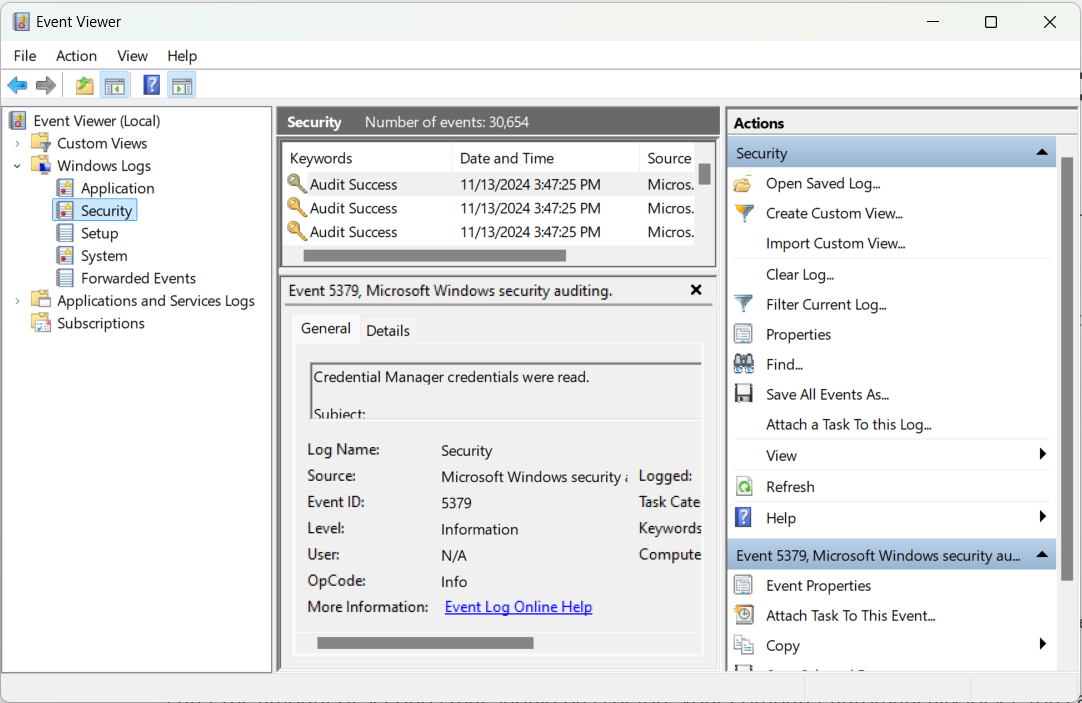

Журнал аудита этих политик можно найти в средстве просмотра событий. Чтобы открыть его, нажмите Windows + R, чтобы вызвать Windows «Выполнить». Введите eventvwr в текстовое поле и нажмите кнопку «ОК».

Затем выберите «Просмотр событий» > «Журналы Windows» > «Безопасность», чтобы найти журналы, созданные для политик аудита.

Объедините эти изменения групповой политики с другими настройками безопасности Windows, чтобы сделать ваш компьютер максимально безопасным. Вы можете применить эти советы независимо от того, являетесь ли вы ИТ-администратором в компании или человеком, чей компьютер используется другими людьми дома.

Лучше всего сделать все возможное, чтобы защитить ваши личные данные. Это включает в себя отключение таких функций, как командная строка и история буфера обмена. Безопасность вашего компьютера в ваших руках.

Программы для Windows, мобильные приложения, игры - ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале - Подписывайтесь:)