9 шагов, которые следует предпринять, если вы случайно загрузили вредоносное ПО в Windows

Случайная загрузка вредоносного ПО может быть пугающим событием, но еще более тревожным является то, что оно остается на вашем компьютере, что со временем приводит к повреждению. Вот почему, как только вы заподозрите или обнаружите, что ваша система может быть заражена, немедленно выполните следующие действия, чтобы защитить ваши данные.

Изображение предоставлено: Лукас Гувейя / How-To Geek | Zephyr_p / Shutterstock

Изображение предоставлено: Лукас Гувейя / How-To Geek | Zephyr_p / Shutterstock

Первый и самый важный шаг, который вы должны предпринять, если вы подозреваете, что вредоносное ПО проникло в вашу систему, — это отключить ваше устройство от Интернета. Это предотвращает дальнейшее распространение вредоносного ПО, взаимодействие с удаленными серверами, кражу личных данных или возможность злоумышленникам шпионить за вами.

Программы для Windows, мобильные приложения, игры - ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале - Подписывайтесь:)

Поэтому, если ваш компьютер предупреждает вас о потенциальном заражении, немедленно отключите подключение к Интернету. Если вы используете Ethernet, отсоедините кабель или, если вы подключены через Wi-Fi, щелкните значок Wi-Fi в правом нижнем углу, чтобы отключиться. Оставайтесь в автономном режиме, пока не оцените и не удалите вредоносное ПО должным образом.

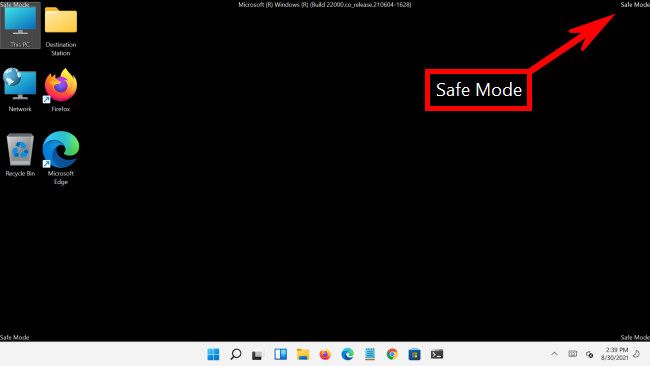

2 Загрузитесь в безопасный режим

После отключения вашего устройства от Интернета следующим шагом будет загрузка ПК с Windows в безопасном режиме. Безопасный режим запускает вашу систему с минимальными ресурсами и только необходимыми драйверами. Это предотвращает распространение вредоносного ПО и снижает вероятность того, что заражение помешает антивирусному сканированию или каким-либо корректирующим действиям, что упрощает удаление вредоносного ПО.

Чтобы загрузиться в безопасном режиме, перейдите в «Настройки» > «Система» > «Восстановление» и нажмите «Перезагрузить сейчас» в разделе «Расширенный запуск». После перезагрузки системы перейдите в раздел «Устранение неполадок» > «Дополнительные параметры» > «Параметры запуска» > «Перезагрузить». После перезагрузки компьютера нажмите «4» или «5», чтобы выбрать «Безопасный режим с поддержкой сети» или «Безопасный режим».

3. Запустите сканирование на наличие вредоносных программ и удалите инфекции

После того, как вы загрузили свою систему в безопасном режиме, пришло время удалить вредоносное ПО. Сначала запустите полное сканирование системы с помощью Защитника Windows, чтобы увидеть, помещены ли какие-либо угрозы в карантин или удалены. Затем выполните второе сканирование с помощью стороннего антивируса, например Malwarebytes, чтобы проверить все файлы, программы и процессы на наличие признаков вредоносного ПО.

Вместе эти сканирования позволят обнаружить и удалить любые вредоносные файлы или программное обеспечение. Убедитесь, что ваша антивирусная программа обновлена, поскольку устаревшие версии могут не обнаруживать новые угрозы.

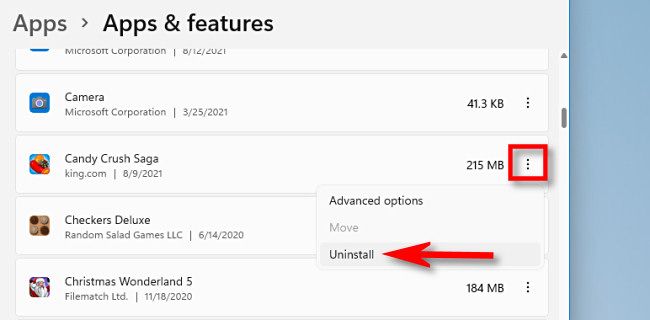

4. Проверьте наличие необычных установленных программ

Хотя сканирование на вредоносное ПО может удалить заражение, некоторые продвинутые вредоносные программы могут маскироваться под законное программное обеспечение, работающее в фоновом режиме. Чтобы убедиться, что ничего вредоносного не осталось, вам следует вручную проверить свою систему на наличие подозрительных или неавторизованных программ, которые могли быть установлены без вашего ведома.

Этот шаг поможет предотвратить повторный запуск скрытых вредоносных программ. Для этого откройте приложение «Настройки» и выберите «Приложения» > «Установленные приложения». Внимательно просмотрите список на наличие незнакомых программ. Если вы заметили что-либо подозрительное, появившееся после заражения вашего компьютера, нажмите на три вертикальные точки и нажмите «Удалить», чтобы немедленно удалить приложение.

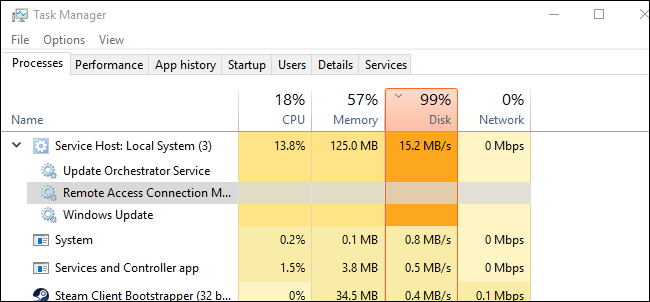

5. Следите за диспетчером задач на предмет необычного использования ресурсов

Некоторые вредоносные программы, например криптоджекеры, предназначены для захвата вычислительной мощности вашего компьютера для майнинга криптовалюты или выполнения других ресурсоемких операций. Эти программы тихо работают в фоновом режиме, потребляя ресурсы ЦП, памяти или диска, что может замедлить работу вашей системы. Вы можете использовать диспетчер задач для выявления любой подозрительной активности.

Для этого щелкните правой кнопкой мыши на панели задач и выберите «Диспетчер задач». Перейдите на вкладку «Процессы» и отсортируйте процессы по использованию ЦП, ОЗУ или диска. Если вы заметили какие-либо процессы, использующие необычно много ресурсов, щелкните их правой кнопкой мыши и выберите «Открыть расположение файла». Вы можете удалить исходный файл оттуда, чтобы остановить утечку ресурсов.

Некоторые процессы Windows имеют необычные имена и используют много ресурсов. Прежде чем удалять файлы, изучите процесс в Интернете, чтобы убедиться, что вы не удаляете критический системный файл.

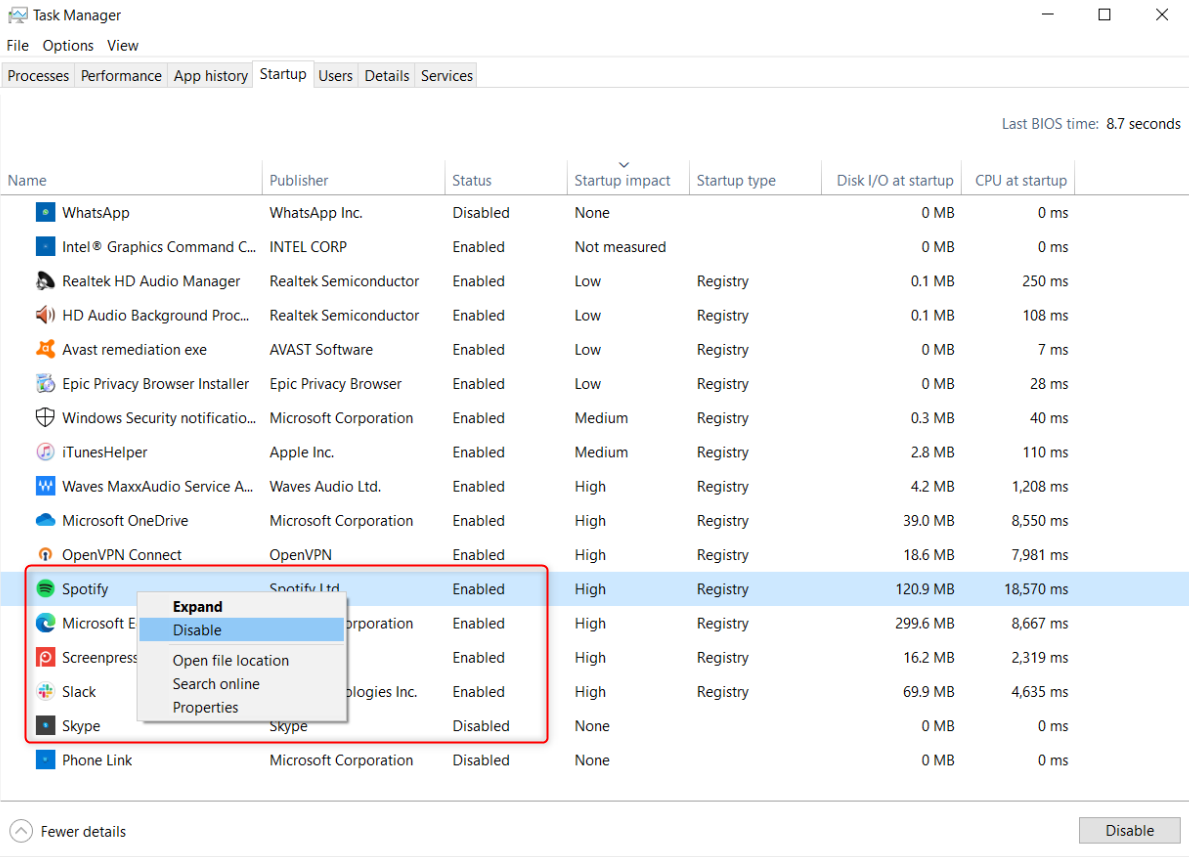

6. Проверка запускаемых приложений

Вредоносное ПО может скрываться в автозагрузочных программах и автоматически запускаться при каждой загрузке компьютера. Просмотр этих запускаемых приложений помогает выявить любые вредоносные программы, запущенные без вашего ведома. После того, как вы убедились, что процесс является вредоносным, исследовав его в Интернете, вы можете с уверенностью отключить его.

Для этого щелкните правой кнопкой мыши кнопку «Пуск» и выберите «Диспетчер задач». На вкладке «Автозагрузка» найдите все незнакомые или подозрительные приложения, щелкните их правой кнопкой мыши и выберите «Отключить», чтобы предотвратить их запуск. Вы также можете щелкнуть правой кнопкой мыши и выбрать «Открыть расположение файла», чтобы проверить исходный файл процесса.

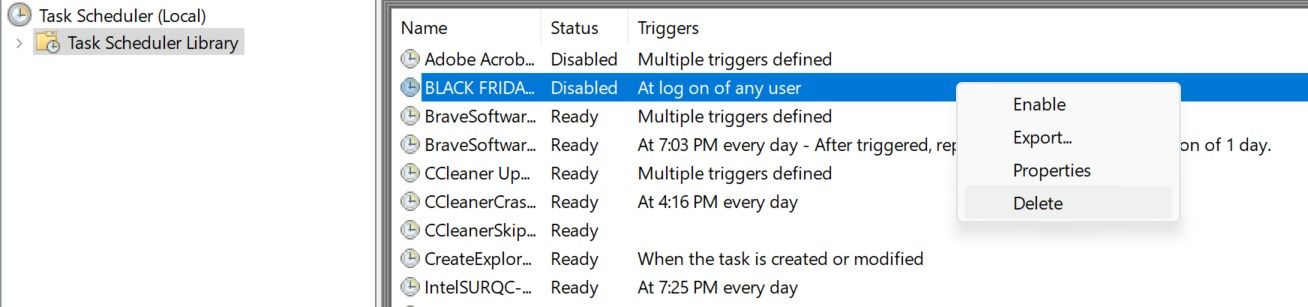

7. Проверьте планировщик задач

Вредоносное ПО можно запрограммировать на автоматическое планирование задач. Эти задачи продолжают работать даже после того, как исходное заражение было удалено с вашего устройства. Вот почему вам необходимо просмотреть планировщик задач, чтобы выявить любые вредоносные задачи, которые все еще могут выполняться в фоновом режиме.

Для этого нажмите Windows+R, введите Taskschd.msc и нажмите Enter. Изучите список активных задач в библиотеке планировщика задач и изучите отдельные папки, чтобы найти задачи, которые инициируют подозрительные действия. Удалите тех, кого вы не узнаете. Щелкните правой кнопкой мыши задачу и выберите «Удалить». Вы можете проверить, какие сценарии связаны с каждой задачей на вкладке «Действия».

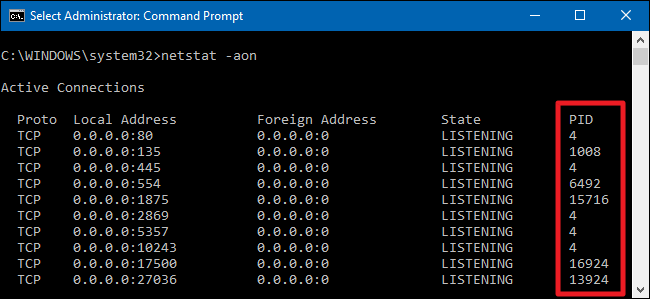

8. Убедитесь, что за вами не следят

Киберпреступники также могут использовать вредоносное ПО для слежки за жертвами. Этот тип вредоносного ПО может отслеживать ваши нажатия клавиш, красть личную информацию, отслеживать ваши действия или даже записывать вас через веб-камеру, что потенциально может привести к шантажу. Поэтому вы должны убедиться, что ни один злоумышленник не установил удаленное соединение с вашим компьютером и не следит за вами.

Чтобы проверить это, получите список активных подключений: откройте командную строку от имени администратора и введите netstat -an. Затем просмотрите все текущие сетевые подключения и найдите подозрительные IP-адреса. Затем вы можете проверить, принадлежат ли эти соединения законным компаниям, услугами которых вы пользуетесь, и отключить все, что кажется подозрительным.

9. Проверьте свой браузер на наличие признаков инфекции

Интернет является основным источником заражения вредоносным ПО, и мы в основном получаем к нему доступ через веб-браузер. Таким образом, вы должны убедиться, что вредоносное ПО не захватило ваш браузер, чтобы отслеживать вашу онлайн-активность, внедрять рекламу или перенаправлять ваши поисковые запросы. Чтобы убедиться в этом, ищите признаки того, что ваш браузер взломан.

Проверьте наличие незнакомых или подозрительных расширений и немедленно удалите их. Измените поисковую систему по умолчанию, чтобы предотвратить перенаправление на вредоносные сайты. Вредоносное ПО может хранить вредоносные файлы cookie или кэшировать данные для отслеживания вашей активности, поэтому очистите файлы cookie и кеш. Если во время просмотра вы столкнулись с необычной всплывающей рекламой, удалите приложение браузера и переустановите его.

Вот что я делаю, когда подозреваю, что меня обманом заставили загрузить вложение электронной почты, мошеннический файл или щелкнуть вредоносную ссылку на зараженном веб-сайте. Хотя эти шаги останавливают распространение инфекции, продолжайте следить за своим компьютером в течение нескольких дней. Если вы заметили что-то необычное, запустите дополнительное сканирование, выполните восстановление системы или сбросьте настройки ОС до заводских настроек.

Программы для Windows, мобильные приложения, игры - ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале - Подписывайтесь:)